- Bahay

- >

- Ulap

- >

- Mga Tala ng Daloy

- >

Mga Tala ng Daloy

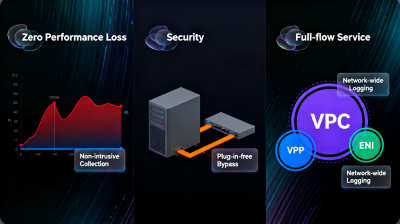

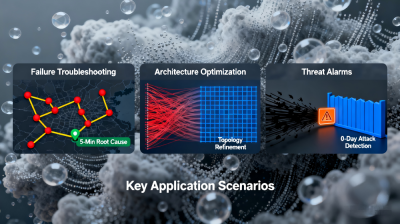

2025-12-11 16:24Ang Flow Logs (FL) ay nagbibigay ng full-time, full-flow, at hindi nakakaabala na serbisyo sa pagkolekta ng trapiko para sa iyo. Maaari kang magsagawa ng real-time na pag-iimbak at pagsusuri ng trapiko sa network, na tutulong sa iyong matugunan ang mga isyu tulad ng pag-troubleshoot, pag-optimize ng arkitektura, pagtuklas ng seguridad, at pag-audit ng pagsunod, na ginagawang mas matatag, ligtas, at matalino ang iyong cloud network. Bilang isang mature na core network monitoring product, ang Flow Logs (FL) ay gumagamit ng hindi nakakaabala na side-path collection technology, na iniiwasan ang pagkonsumo ng mga mapagkukunan ng cloud host. Sinasaklaw ng Flow Log Collection ang trapiko ng lahat ng Elastic Network Interfaces sa buong network, na nagtatala ng mga pangunahing field tulad ng source IP, destination IP, at protocol, na nakakamit ng full-time, full-flow data retention. Sinusuportahan ng Flow Log Query ang pangalawang antas ng pagkuha ng bilyun-bilyong entry ng data, na nagbibigay-daan sa mabilis na pagtukoy ng mahahalagang impormasyon sa pamamagitan ng multi-keyword filtering. Ginagamit ng Network Architecture Optimization ang pagsusuri ng data ng trapiko upang makatulong na bumuo ng mga baseline model, mag-troubleshoot ng mga bottleneck sa pagganap, at palawakin ang mga domain ng saklaw ng negosyo. Maaaring matukoy ng Network Threat Alert ang abnormal na pag-uugali ng komunikasyon, na nagbibigay-daan sa mga babala sa panganib sa seguridad nang hindi naaapektuhan ang pagganap ng host. Para man sa mabilis na pag-troubleshoot ng mga problema sa network, detalyadong pag-optimize ng arkitektura, o proaktibong pag-iwas sa mga potensyal na banta, ang Flow Logs (FL) ay maaaring maging pangunahing suporta para sa matatag na operasyon ng mga enterprise cloud network sa pamamagitan ng pagiging komprehensibo ng Flow Log Collection, ang kahusayan ng Flow Log Query, ang praktikalidad ng Network Architecture Optimization, at ang foresight ng Network Threat Alert. Bukod pa rito, ang malalim na synergy sa pagitan ng Flow Log Collection at Flow Log Query ay makabuluhang nagpapahusay sa kahusayan sa pagpapatakbo at halaga ng seguridad ng Flow Logs (FL).

Mga Madalas Itanong

T: Bilang pangunahing pundasyon ng datos, paano nakikipagtulungan ang Flow Log Collection sa Flow Log Query at Network Threat Alert upang suportahan ang mga pangunahing pangangailangan ng Flow Logs (FL) at Network Architecture Optimization? Saan makikita ang mga teknikal na bentahe nito?

A: Nakasentro sa "Buong Koleksyon + Hindi Nakakaabala, ang " Flow Log Collection ay nagbibigay ng suporta sa datos para sa dalawang pangunahing kakayahan, na nagpapatibay sa pundasyon ng serbisyo ng Flow Logs (FL). Una, sa pamamagitan ng full-time, full-flow na koleksyon ng trapiko ng Elastic Network Interface, ganap nitong itinatala ang mga pangunahing field ng trapiko, na nagbibigay ng napakalaki at tumpak na raw data para sa Flow Log Query. Kasabay nito, nakikipag-ugnayan ito sa Network Threat Alert upang subaybayan ang mga abnormal na katangian ng trapiko sa real-time (hal., komunikasyon sa mga threat IP, pag-access sa pamamagitan ng mga hindi pangkaraniwang protocol), na nagbibigay-daan sa mabilis na pagtukoy ng mga panganib sa seguridad. Pangalawa, nagbibigay ito ng batayan ng datos para sa Network Architecture Optimization. Ang makasaysayang datos ng trapiko na nakolekta sa pamamagitan ng Flow Log Collection ay maaaring gamitin upang magtatag ng mga baseline ng network ng negosyo. Sa pamamagitan ng multi-dimensional na pagsusuri sa pamamagitan ng Flow Log Query, nakakatulong ito na mahanap ang mga isyu tulad ng labis na paggamit ng bandwidth o mga bottleneck sa pagganap, na tumutulong sa pagsasaayos ng arkitektura at pag-optimize ng mapagkukunan. Ang mga teknikal na bentahe ay kitang-kita sa dalawang aspeto: Una, "Zero Overhead + Kumpletong Sakopddhhh – iniiwasan ng non-intrusive na koleksyon ang pagkonsumo ng cloud host CPU at bandwidth, at tinitiyak ng full-flow na koleksyon na walang kritikal na datos ng trapiko ang napalampas, na ginagawang mas maaasahan ang pagsubaybay sa Flow Logs (FL). Pangalawa, "Mataas na Kakayahang Real-time + Madaling Koordinasyon" – natutugunan ng real-time na pangongolekta ang mga agarang pangangailangan sa babala ng Network Threat Alert, at ang nakabalangkas na format ng datos nito ay tugma sa mahusay na pagkuha ng Flow Log Query, na nagbibigay ng tumpak na suporta sa datos para sa Network Architecture Optimization.

T: Ano ang pangunahing sinergistikong halaga sa pagitan ng Network Architecture Optimization at Network Threat Alert? Paano magagamit ang Flow Log Collection at Flow Log Query upang palakasin ang kakayahang makipagkumpitensya ng Flow Logs (FL)?

A: Ang kanilang pangunahing synergistic na halaga ay nakasalalay sa two-way empowerment ng "Proactive Optimization + Risk Prevention," pagtugon sa problema sa mga operasyon ng network kung saan ang mga pagkakamali lamang ang nareresolba, ang mga panganib ay hindi napipigilan." Ang Network Architecture Optimization ay nakatuon sa pagpapahusay ng kahusayan ng network sa pamamagitan ng pag-optimize ng alokasyon ng mapagkukunan sa pamamagitan ng pagsusuri ng trapiko. Ang Network Threat Alert ay nakatuon sa paunang pagpigil sa mga panganib sa pamamagitan ng pagtukoy ng abnormal na pag-uugali upang maiwasan ang mga insidente sa seguridad. Ang kanilang kumbinasyon ay nagtataas ng Flow Logs (FL) mula sa isang "passive operational toolol" patungo sa isang integrated na solusyon para sa "Proactive Optimization + Risk Prevention." Ang kanilang synergy sa Flow Log Collection at Flow Log Query ay makabuluhang nagpapahusay sa competitiveness ng Flow Logs (FL): Ang Flow Log Collection ay nagbibigay ng komprehensibong suporta sa data para sa pareho, na nagtatala ng normal na data ng trapiko para sa pagsusuri ng Network Architecture Optimization habang kinukuha ang mga abnormal na katangian ng trapiko para sa pagtukoy ng Network Threat Alert. Ang Flow Log Query ay nagbibigay-daan sa mabilis na pagsala at malalim na pagmimina ng data, na tumutulong sa pagkuha ng mga pangunahing sukatan para sa pag-optimize ng arkitektura mula sa napakalaking nakolektang data, habang tumpak na hinahanap ang partikular na pinagmulan at landas ng komunikasyon ng mga banta sa network. Ang kombinasyong ito ng "Efficiency Enhancement + Risk Prevention + Full Collection + Efficient Query" ay nagbibigay sa Flow Logs (FL) ng mas malakas na kompetisyon sa merkado.

T: Paano tinutugunan ng Flow Log Query ang mga problema sa pagproseso ng datos sa mga operasyon ng network? Ano ang mga benepisyong dulot ng sinerhiya nito sa Flow Logs (FL) at Flow Log Collection sa Network Architecture Optimization at Network Threat Alert?

A: Ang pangunahing halaga ng Flow Log Query ay nakasalalay sa "Bilyon-bilyong Data + Pangalawang Antas na Tugon, " paglutas sa tradisyonal na mga problema sa network log tulad ng mabagal na mga query, mahirap na pag-filter, at mababang kahusayan. Sa pamamagitan ng mga tampok tulad ng paghahanap ng multi-keyword at tumpak na pag-filter ng field, binabago nito ang napakalaking data ng flow log sa mahalagang impormasyon sa pagpapatakbo. Ang synergy nito sa dalawang pangunahing bahagi ay nagdudulot ng makabuluhang mga pakinabang sa mga kakayahan na partikular sa senaryo: Sa paggamit ng Flow Logs (FL) at Flow Log Collection, ang Flow Log Query ay nagbibigay-daan sa malalimang pagsusuri ng lahat ng nakolektang data, na nagbibigay ng tumpak na ebidensya para sa Network Architecture Optimization. Halimbawa, maaari nitong i-optimize ang subnet division sa pamamagitan ng pagsusuri ng distribusyon ng trapiko o pagpapalawak ng node deployment batay sa mga rehiyon ng access. Para sa Network Threat Alert, ang Flow Log Query ay maaaring mabilis na maiugnay ang impormasyong kontekstwal tungkol sa abnormal na trapiko, tulad ng pagtukoy sa dalas ng komunikasyon ng isang threat IP o mga business port na kasangkot, na tumutulong upang mabilis na masuri ang mga antas ng panganib at bumuo ng mga diskarte sa pagtugon. Kasabay nito, ang pangalawang antas ng kakayahan sa pagtugon ng Flow Log Query ay makabuluhang nagpapabuti sa kahusayan sa paghawak ng Network Threat Alert. Dahil sa sinerhiya na ito, mas siyentipiko ang paggawa ng desisyon para sa Network Architecture Optimization, mas mabilis ang pagtugon sa Network Threat Alert, at mas naaayon ang kakayahan ng Flow Logs (FL) sa pagsusuri ng datos sa mga pangangailangan sa operasyon ng negosyo.